Как отключить цифровую подпись firefox. Подписываем расширения Firefox. Что при этом происходит

В свете последних событий связанных с релизом Mozilla Firefox 48, который навёл шухеру среди части пользователей, в связи с обязательным наличием подписи у расширений, люди столкнувшиеся с этой проблемой встали перед выбором, либо:

- не пользоваться неподписанными расширениями (плохой вариант);

- использовать небрэндированные сборки;

- идти окольными путями, пытаясь отключить проверки любыми способами, некоторые из которых предложены в следующих комментариях:

- подписать необходимое расширение самостоятельно.

Для этого нам понадобятся:

- учётная запись на addons.mozilla.org

- установленный nodejs версии >= 0.10

- npm версии >=3.0.0 (npm up npm)

- jpm для nodejs (npm install jpm).

Итак, учётную запись зарегистрировали, программное окружение установлено, можно приступать.

Берём подопытное расширение и распаковываем его в отдельную папку, в нашем случае используем слепок репозитория, расположенного по адресу https://github.com/dillbyrne/random-agent-spoofer .

Получим следующую структуру каталогов:

test\

lib\

doc\

data\

.gitignore

LICENSE

package.json

README.md

Если используется готовое собранное расширение, то в корне папки где оно распаковано, необходимо удалить файлы «bootstrap.js» и

«install.rdf», они создаются программой сборки, а при модификации уже подписанных дополнений ещё и папку «META-INF». Т.к. мы имеем дело с ещё не собранным дополнением, то это не требуется. Следующим шагом будет редактирование файла «package.json», расположенного опять же в корне каталога распакованного расширения. В нашем случае его начало выглядит так:

{

"name": "random-agent-spoofer",

"title": "Random Agent Spoofer",

"id": "jid1-AVgCeF1zoVzMjA@jetpack",

"description": "Allows the use of various browser profiles (including useragent ,platform, oscpu, accept headers and other options), which it can randomly switch between after a chosen period of time has expired",

"author": "dbyrne",

...

}

Если в нём содержится параметр «id» его надо либо изменить, либо удалить. В противном случае, мы получим ошибку при попытке подписи о том, что не являемся его владельцем.

Далее командуем следующее «заклинание» для сборки расширения в архив:

Jpm xpi --addon-dir <путь к папке куда распаковали>

Или просто:

Jpm xpi , если текущий каталог это и есть корень распакованного расширения.

На выходе должен появиться файл собранного расширения.xpi, который и будем подписывать.

А теперь приготовим свой api-ключ, ради получения которого и регистрировались на addons.mozilla.org . Его можно увидеть по адресу addons.mozilla.org/ru/developers/addon/api/key в таком виде:

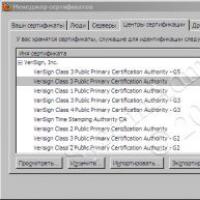

Издатель JWT: Где Jpm sign --api-key Если всё пройдёт без ошибок и автоматическая проверка будет пройдена, то в текущем каталоге мы получим подписанное расширение, в котором и нуждались. Полезные ссылки: Всем спасибо за внимание, удачи! В свете последних событий связанных с релизом Mozilla Firefox 48, который навёл шухеру среди части пользователей, в связи с обязательным наличием подписи у расширений, люди столкнувшиеся с этой проблемой встали перед выбором, либо: Итак, учётную запись зарегистрировали, программное окружение установлено, можно приступать. Берём подопытное расширение и распаковываем его в отдельную папку, в нашем случае используем слепок репозитория, расположенного по адресу https://github.com/dillbyrne/random-agent-spoofer . Если используется готовое собранное расширение, то в корне папки где оно распаковано, необходимо удалить файлы «bootstrap.js» и Если в нём содержится параметр «id» его надо либо изменить, либо удалить. В противном случае, мы получим ошибку при попытке подписи о том, что не являемся его владельцем. Jpm xpi --addon-dir <путь к папке куда распаковали> Или просто: Jpm xpi , если текущий каталог это и есть корень распакованного расширения. На выходе должен появиться файл собранного расширения.xpi, который и будем подписывать. А теперь приготовим свой api-ключ, ради получения которого и регистрировались на addons.mozilla.org . Его можно увидеть по адресу addons.mozilla.org/ru/developers/addon/api/key в таком виде: Издатель JWT: Где Jpm sign --api-key Если всё пройдёт без ошибок и автоматическая проверка будет пройдена, то в текущем каталоге мы получим подписанное расширение, в котором и нуждались. Полезные ссылки: Всем спасибо за внимание, удачи! В свете последних событий связанных с релизом Mozilla Firefox 48, который навёл шухеру среди части пользователей, в связи с обязательным наличием подписи у расширений, люди столкнувшиеся с этой проблемой встали перед выбором, либо: Итак, учётную запись зарегистрировали, программное окружение установлено, можно приступать. Берём подопытное расширение и распаковываем его в отдельную папку, в нашем случае используем слепок репозитория, расположенного по адресу https://github.com/dillbyrne/random-agent-spoofer . Если используется готовое собранное расширение, то в корне папки где оно распаковано, необходимо удалить файлы «bootstrap.js» и Если в нём содержится параметр «id» его надо либо изменить, либо удалить. В противном случае, мы получим ошибку при попытке подписи о том, что не являемся его владельцем. Jpm xpi --addon-dir <путь к папке куда распаковали> Или просто: Jpm xpi , если текущий каталог это и есть корень распакованного расширения. На выходе должен появиться файл собранного расширения.xpi, который и будем подписывать. А теперь приготовим свой api-ключ, ради получения которого и регистрировались на addons.mozilla.org . Его можно увидеть по адресу addons.mozilla.org/ru/developers/addon/api/key в таком виде: Издатель JWT: Где Jpm sign --api-key Если всё пройдёт без ошибок и автоматическая проверка будет пройдена, то в текущем каталоге мы получим подписанное расширение, в котором и нуждались. Полезные ссылки: Всем спасибо за внимание, удачи! Проблема: при установке панели (тулбара, toolbar) от Google для Firefox 3.5.x выскакивает вот такая ошибка: Firefox could not install the file at «http://dl.google.com/firefox/google-toolbar-win.xpi» Давайте рассмотрим 2 решения данной проблемы: 1 решение: Определение сертификата Первое что вы должны сделать, это определить сертификат для данного файла.xpi. Скачайте расширение.Разархивируйте это расширение.Найдите файл./META-INF/zigbert.rsa.Найдите в нем строку типа: .Class 3 Public Primary Certification AuthorityТеперь мы знаем, что.xpi файл подписан VeriSign. Установление доверия сертификату Запустите Firefox.Настройки -> Дополнительно -> ШифрованиеПросмотр сертификатов -> Центры сертификацииНайдите VeriSign сертификат. Нажмите на кнопку Изменить… Поставьте галку, как на рисунке и перезапустите браузер. 2 решение: Настройки -> Дополнительно -> ШифрованиеКнопка Настройки OCPS (Online Certificate Status Protocol).отметьте галкой, см. рисунок.Перезапустите Firefox. Аналогично для плагинов, тем и т.д.

Документация по jpm: developer.mozilla.org/en-US/Add-ons/SDK/Tools/jpm

Signing Api: olympia.readthedocs.io/en/latest/topics/api/signing.html

Как вы уже догадались, здесь пойдёт речь о последнем способе. Если мы не планируем распространять расширения через официальный каталог, то подпись мы можем получить без ручных проверок, т.е. легко и просто.

https://geektimes.ru/post/279132/#comment_9480372

https://geektimes.ru/post/279132/#comment_9480382

Для этого нам понадобятся:

Будем рассматривать процесс подписания на примере расширения «Random Agent Spoofer». Данное расширение содержит список юзер-агентов, которые довольно быстро устаревают, а обновляется дополнение не часто. В свою очередь, в официальном репозитории файлы с нужными нам данными обновляются регулярно и возникает закономерное желание пустить их в дело.

Получим следующую структуру каталогов:

test\

lib\

doc\

data\

.gitignore

LICENSE

package.json

README.md

«install.rdf», они создаются программой сборки, а при модификации уже подписанных дополнений ещё и папку «META-INF». Т.к. мы имеем дело с ещё не собранным дополнением, то это не требуется. Следующим шагом будет редактирование файла «package.json», расположенного опять же в корне каталога распакованного расширения. В нашем случае его начало выглядит так:

{

"name": "random-agent-spoofer",

"title": "Random Agent Spoofer",

"id": "jid1-AVgCeF1zoVzMjA@jetpack",

"description": "Allows the use of various browser profiles (including useragent ,platform, oscpu, accept headers and other options), which it can randomly switch between after a chosen period of time has expired",

"author": "dbyrne",

...

}

Далее командуем следующее «заклинание» для сборки расширения в архив:

Документация по jpm: developer.mozilla.org/en-US/Add-ons/SDK/Tools/jpm

Signing Api: olympia.readthedocs.io/en/latest/topics/api/signing.html Каталог дополнений для Nvda в формате "nvda-addon".В каталоге 199 дополнений (Nvda-addon)Каталог обновлен: 10 Октябрь 2019 ... в каталоге Nvda.ru можно скачать новые и старые версии программ экранного доступа NVDA.Скачайте на... Синтезатор речи RHVoice с голосовыми модулями на восьми языках в трёх вариантах:Дополнении Nvda-addonДля программы экранного... Архив устаревших или переставших работать дополнений для Nvda Обновлен: 1 Июля 2019 г.. В текущий... Синтезатор речи NewFon в виде Nvda-addon + Sapi5 для программы экранного доступа Nvda.Обновлено 06 Март... При помощи представленных на странице словарей можно сделать лучше произношение синтезаторов речи Vocalizer.Словари подходят не... Пакеты синтезаторов речи Vocalizer Expressive2 второго поколения для программы экранного доступа Nvda в виде одного... Комплекты синтезаторов речи на движке Sapi5 которые также можно использовать в программе экранного доступа Nvda.Здесь... Синтезаторы речи Vocalizer Expressive2 (Второго покаления) для программы экранного доступа Nvda в виде дополнений.Качество синтезаторов... Синтезаторы речи Acapela group в бесплатной программе экранного доступа Nvda для незрячих и слабовидящих, можно... Синтезаторы речи Ivona2 в программе экранного доступа Nvda можно использовать по одному через Microsoft Sapi5 ... Синтезаторы речи для программы Nvda в виде дополнений "nvda-addon" от разных разработчиков.Captain Old / NewDirect ...

Как вы уже догадались, здесь пойдёт речь о последнем способе. Если мы не планируем распространять расширения через официальный каталог, то подпись мы можем получить без ручных проверок, т.е. легко и просто.

https://geektimes.ru/post/279132/#comment_9480372

https://geektimes.ru/post/279132/#comment_9480382

Для этого нам понадобятся:

Будем рассматривать процесс подписания на примере расширения «Random Agent Spoofer». Данное расширение содержит список юзер-агентов, которые довольно быстро устаревают, а обновляется дополнение не часто. В свою очередь, в официальном репозитории файлы с нужными нам данными обновляются регулярно и возникает закономерное желание пустить их в дело.

Получим следующую структуру каталогов:

test\

lib\

doc\

data\

.gitignore

LICENSE

package.json

README.md

«install.rdf», они создаются программой сборки, а при модификации уже подписанных дополнений ещё и папку «META-INF». Т.к. мы имеем дело с ещё не собранным дополнением, то это не требуется. Следующим шагом будет редактирование файла «package.json», расположенного опять же в корне каталога распакованного расширения. В нашем случае его начало выглядит так:

{

"name": "random-agent-spoofer",

"title": "Random Agent Spoofer",

"id": "jid1-AVgCeF1zoVzMjA@jetpack",

"description": "Allows the use of various browser profiles (including useragent ,platform, oscpu, accept headers and other options), which it can randomly switch between after a chosen period of time has expired",

"author": "dbyrne",

...

}

Далее командуем следующее «заклинание» для сборки расширения в архив:

Документация по jpm: developer.mozilla.org/en-US/Add-ons/SDK/Tools/jpm

Signing Api: olympia.readthedocs.io/en/latest/topics/api/signing.html

Подписываем расширения Firefox

Подписываем расширения Firefox Как сделать и подключить блютуз (Bluetooth) адаптер для автомагнитолы своими руками Bluetooth aux адаптер для автомобильной магнитолы

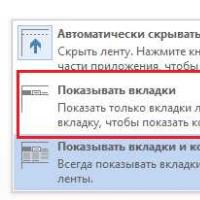

Как сделать и подключить блютуз (Bluetooth) адаптер для автомагнитолы своими руками Bluetooth aux адаптер для автомобильной магнитолы Во время работы в Word, почему-то верхняя панель с функциями прячется

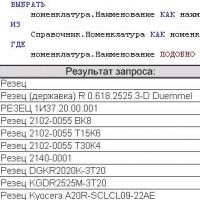

Во время работы в Word, почему-то верхняя панель с функциями прячется Подобно в условиях запроса

Подобно в условиях запроса Использование отборов в скд Как работает автозаполнение доступных полей схемы компоновки данных

Использование отборов в скд Как работает автозаполнение доступных полей схемы компоновки данных Длинные руки: удаленное управление компьютером с Android-устройств

Длинные руки: удаленное управление компьютером с Android-устройств Платные курсы по заработку в интернете - бесплатно!

Платные курсы по заработку в интернете - бесплатно!